Хакерская атака: разберитесь в рисках и способах защиты

Термин «хакерская атака» относится к злонамеренным попыткам взлома цифровых систем, кражи данных, нарушения работы или получения незаконной финансовой выгоды. С ростом цифровизации бизнеса эти атаки стали более частыми, изощренными и разрушительными.

В последние месяцы три инцидента вывели эту проблему на первый план:

- Взлом компании C&M Software, связанной с системой PIX, с кражей более 500 миллионов реалов;

- В результате утечки данных компанией Dell объемом 1,3 ТБ были скомпрометированы клиентские записи и внутренние документы.

- Использование уязвимостей в серверах Microsoft SharePoint затронуло сотни компаний.

Эти случаи подтверждают суровую реальность: ни одна компания не застрахована, даже технологические гиганты.

Понимание различных типов атак — это первый шаг к самозащите:

1. Фишинг

- Мошеннические схемы, замаскированные под настоящие электронные письма, сообщения или веб-сайты, призваны обманом заставить пользователей раскрыть пароли и личные данные.

- Очень часто встречается при банковском мошенничестве и корпоративных вторжениях.

2. Программы-вымогатели

- Преступники захватывают данные и требуют выкуп в криптовалюте.

- Недавний пример: группа ThreatSec взяла на себя ответственность за утечку информации в Dell, хотя точная природа утечки все еще расследуется.

Читайте также: «Руководство по выживанию при атаке программ-вымогателей: как действовать до, во время и после атаки?»

3. Атаки с использованием методов социальной инженерии

- Они подразумевают психологическое манипулирование людьми с целью получения привилегированного доступа.

- Именно этот метод был использован в деле компании C&M Software (при содействии "инсайдера") .

4. Эксплуатация уязвимостей

- Злоумышленники используют известные (или неизвестные) уязвимости в устаревших или неправильно настроенных системах и программном обеспечении, как в случае с Microsoft, где устаревшие серверы SharePoint стали точкой входа.

5. Внутренние атаки

- Нынешние или бывшие сотрудники, продающие учетные данные доступа или умышленно сотрудничающие с преступниками.

Рост числа этих цифровых преступлений объясняется несколькими факторами:

| Фактор | Описание |

| Ускоренная цифровизация | Компании перешли на цифровые технологии, не инвестировав пропорционально в безопасность |

| Наиболее ценные данные | Личная, корпоративная и банковская информация приносит огромную прибыль |

| Внутренние угрозы (инсайдеры) | Внутренние угрозы усиливаются и требуют особого внимания |

| Отсутствие культуры кибербезопасности | Обучение и отлаженные процессы игнорируются. Самым слабым звеном остается человеческий фактор |

| Использование ИИ преступниками | В настоящее время хакеры используют искусственный интеллект для автоматизации атак |

Согласно статье TecMundo , компания Dell подверглась атаке программы-вымогателя , в результате которой произошла утечка 1,3 терабайта данных . Среди скомпрометированных файлов были информация о клиентах, внутренние документы и записи о покупках.

Атака была совершена хакерской группой ThreatSec , которая использовала уязвимость в сервере поддержки компании. Инцидент напрямую повлиял на репутацию бренда и подчеркнул важность защиты уязвимых сред и постоянного мониторинга цифровых активов .

По данным InfoMoney , примерно в то же время Microsoft стала мишенью хакерской атаки, которая использовала уязвимости в серверах SharePoint , затронув компании, использующие устаревшие версии платформы .

Уязвимость позволила получить несанкционированный доступ к корпоративным серверам клиентов, что вызвало глобальную обеспокоенность по поводу отсутствия обновлений и мониторинга критически важных приложений . Этот случай подчеркивает важность поддержания безопасной, актуальной и правильно настроенной среды .

В статье журнала Exame хакерская атака на компанию C&M Software , поставщика, связанного с экосистемой PIX, была названа одной из крупнейших афер, когда-либо зарегистрированных в стране. Инсайдер продал учетные данные и способствовал краже примерно 1 миллиарда реалов с резервных счетов Центрального банка, причем примерно половина этой суммы принадлежала одному учреждению.

Данный случай выявил серьезные недостатки в системе аутентификации, методах социальной инженерии и отсутствии постоянного мониторинга. Прежде всего, он показал, что недостаточно защищать саму компанию; необходимо также обеспечивать безопасность всей цепочки партнеров и поставщиков .

Этот вид преступлений, известный как на цепочку поставок , распространяется именно потому, что он использует третьих лиц в качестве лазейки для доступа к критически важным ресурсам.

Вот пять стратегических направлений для снижения риска вторжений:

1. Внедрить многофакторную аутентификацию (МФА)

- Даже если пароль будет украден, доступ будет заблокирован этим дополнительным уровнем защиты.

- Skyone предлагает интеграцию с надежными системами идентификации и централизованным управлением доступом.

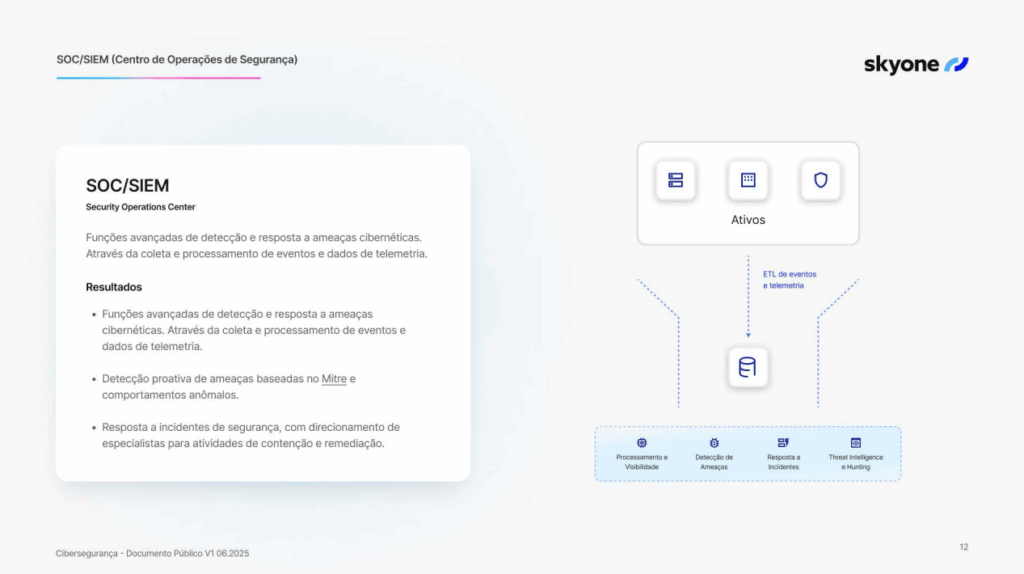

2. Круглосуточный мониторинг с помощью центра оперативного управления безопасностью (SOC)

- Центр оперативного управления безопасностью (SOC) обнаруживает угрозы и реагирует на них в режиме реального времени, используя проактивный анализ и информационные панели для обеспечения прозрачности.

- Благодаря центру мониторинга безопасности Skyone компании получают доступ к команде экспертов, которые постоянно работают над снижением операционных рисков.

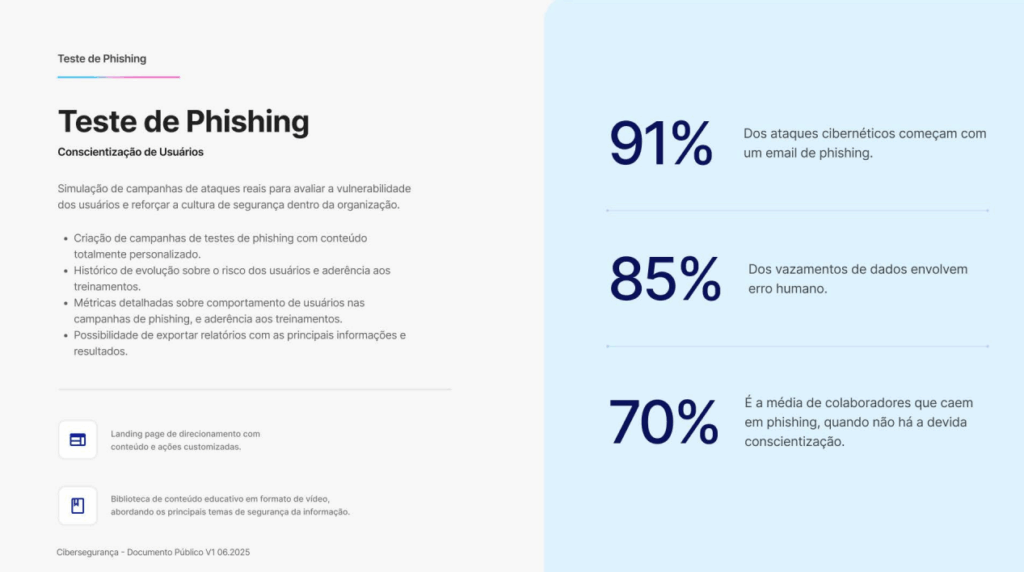

3. Проведите симуляцию фишинга

- Контролируемое обучение и тестирование помогают повысить осведомленность сотрудников.

- Компания Skyone проводит регулярные фишинговые , предоставляя подробные отчеты и рекомендации по улучшению ситуации на основе профиля риска.

4. Использование поведенческого анализа (UEBA)

- Технология «анализа поведения пользователей и сущностей» выявляет аномальное (нетипичное) поведение, сигнализируя о рисках до того, как они материализуются.

- Skyone объединяет модели машинного обучения (ИИ) с анализом UEBA для выявления стандартных отклонений в данных о пользователях, приложениях, моделях доступа и системах.

5. Поддерживайте системы в актуальном состоянии

- Применение обновлений безопасности имеет решающее значение для устранения уязвимостей, которые могут быть использованы злоумышленниками.

- Благодаря управляемым сервисам Skyone обеспечивает непрерывное обновление и мониторинг облачных и локальных сред , уменьшая поверхность атаки.

Используйте этот список, чтобы оценить уровень защиты вашей компании:

- Все ли системы обновлены и исправлены?

- Внедрена ли система контроля идентификации и многофакторная аутентификация для всех критически важных точек доступа?

- Осуществляется ли непрерывный мониторинг угроз экспертами (центр оперативного реагирования)?

- Проходят ли сотрудники регулярное обучение и проверку на фишинг?

- Проходят ли поставщики и партнеры оценку безопасности?

- Существует ли централизованная система мониторинга киберрисков?

- Есть ли у компании структурированный план реагирования на инциденты?

Дела Dell, Microsoft и C&M Software показывают, что профилактика всегда обходится дешевле, чем ущерб . Кроме того:

- Безопасность — это не только технологии. Это процессы, культура и партнерство.

- Одной лишь антивирусной программы уже недостаточно.

- Компаниям необходимо быть готовыми к хакерским атакам заранее.

- Защита экосистемы партнеров и поставщиков так же важна, как и защита самой компании.

- Инвестиции в управляемые услуги кибербезопасности — это стратегическое решение, а не просто технические затраты.

Недавние атаки на Dell, Microsoft и C&M Software обнажили неприятную правду: независимо от размера компании, если она работает в цифровой сфере, она становится мишенью. И зачастую самое слабое звено находится не в инфраструктуре, а в точках доступа, людях и связанных партнерах.

Между тем, кибератаки развиваются. Сегодня киберпреступники используют искусственный интеллект для автоматизации вторжений , эксплуатации уязвимостей еще до того, как они будут задокументированы, и проведения все более убедительных кампаний социальной инженерии.

В этом сценарии полагаться исключительно на элементарные меры, такие как антивирусное программное обеспечение или изолированные межсетевые экраны, — это все равно что запереть входную дверь и оставить окно открытым.

Компания Skyone разработала области кибербезопасности для компаний, которые не могут позволить себе такой риск. Наш портфель услуг выходит за рамки простого обнаружения угроз: мы предоставляем комплексную, готовую к действию систему защиты от киберугроз , включающую в себя:

- Структурированное реагирование на инциденты

- Непрерывный мониторинг с использованием SOC

- Обнаружение аномалий с помощью ИИ и UEBA

- Реалистичные симуляции фишинга и непрерывное обучение

- Защита от облака до конечных устройств

- Надежные средства контроля идентификации и доступа

Действительно ли ваша компания защищена от будущих угроз? Запланируйте консультацию с нашей командой и узнайте, как предвидеть следующую хакерскую атаку еще до того, как она произойдет.

Начните трансформацию своей компании

Протестируйте платформу или запланируйте беседу с нашими экспертами, чтобы узнать, как Skyone может ускорить реализацию вашей цифровой стратегии.