Bedrohungsanalyse

Identifizieren und bewerten Sie den Sicherheitsstatus von im Internet exponierten Assets. Die Bedrohungsanalyse von Skyone dient als Grundlage für präventive Maßnahmen und liefert einen Cyber-Score zur Messung des Ausmaßes der Gefährdung durch Cyberrisiken.

Was Ihr Unternehmen für sein Wachstum benötigt

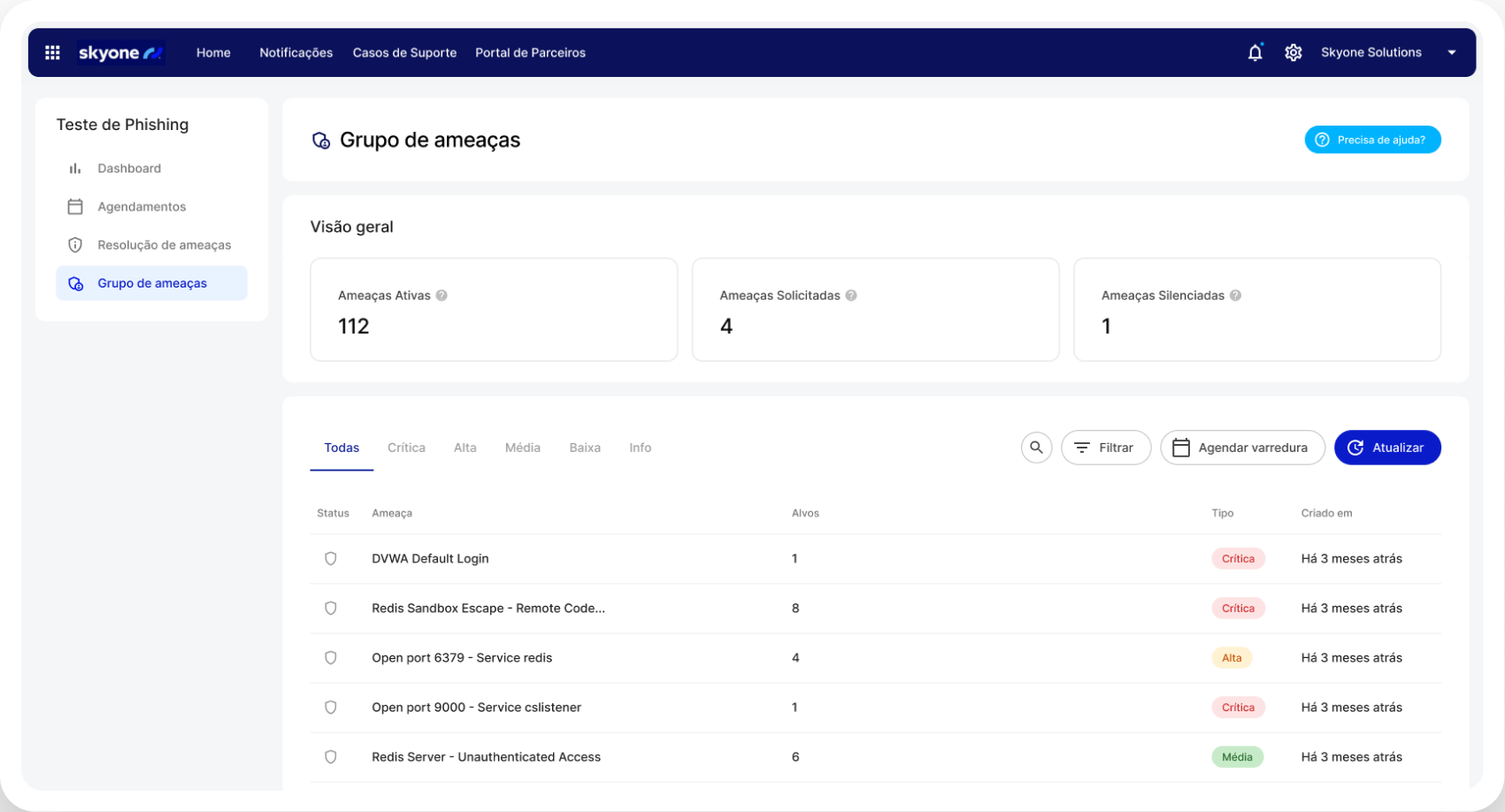

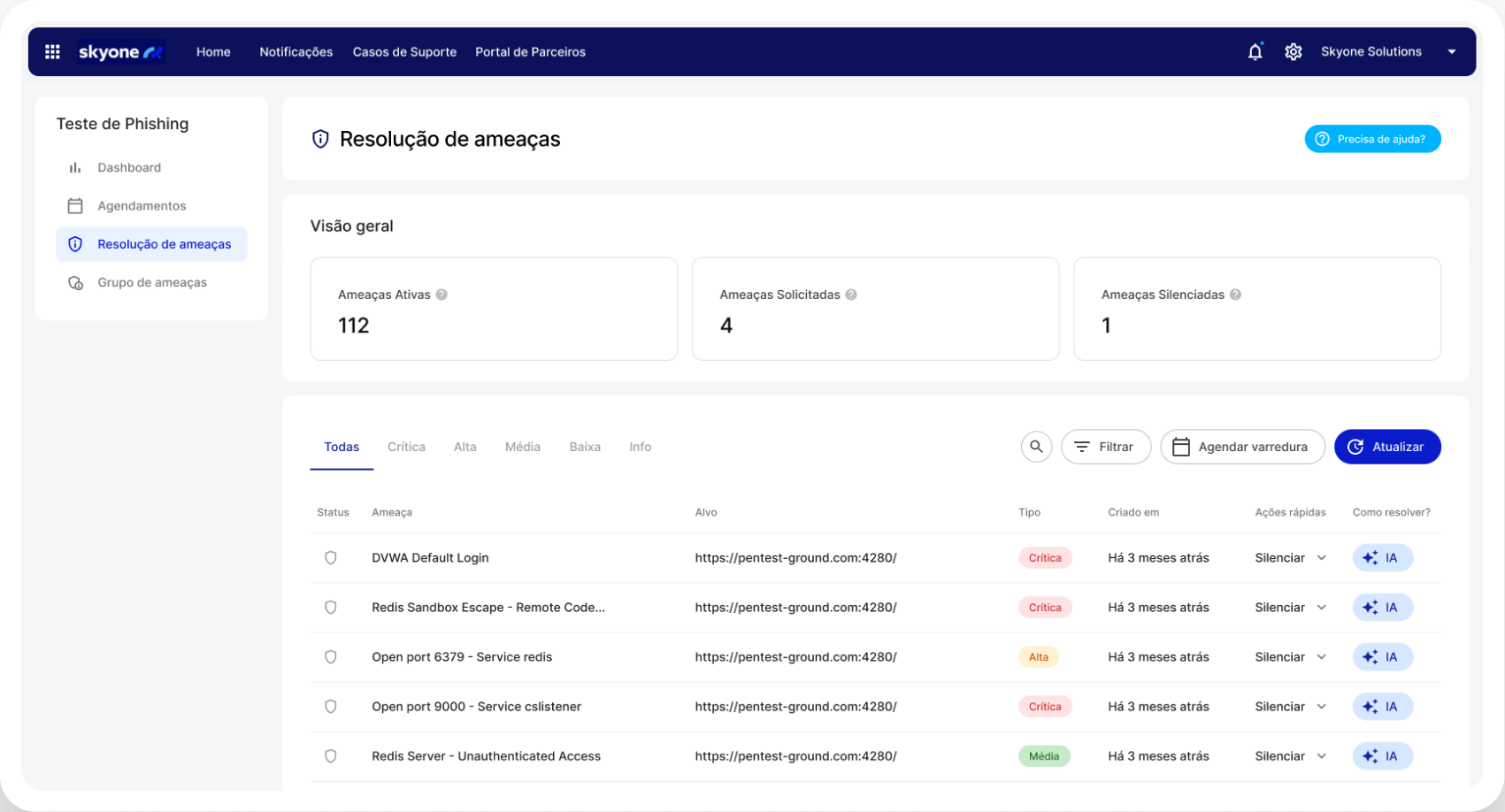

Angriffsflächenmanagement

Ermitteln und bewerten Sie den Sicherheitsstatus aller im Web erreichbaren URLs und IP-Adressen Ihres Unternehmens. Dadurch werden unbekannte Schwachstellen aufgedeckt und Sie erhalten vollständige Transparenz darüber, was Angreifer ausnutzen könnten.

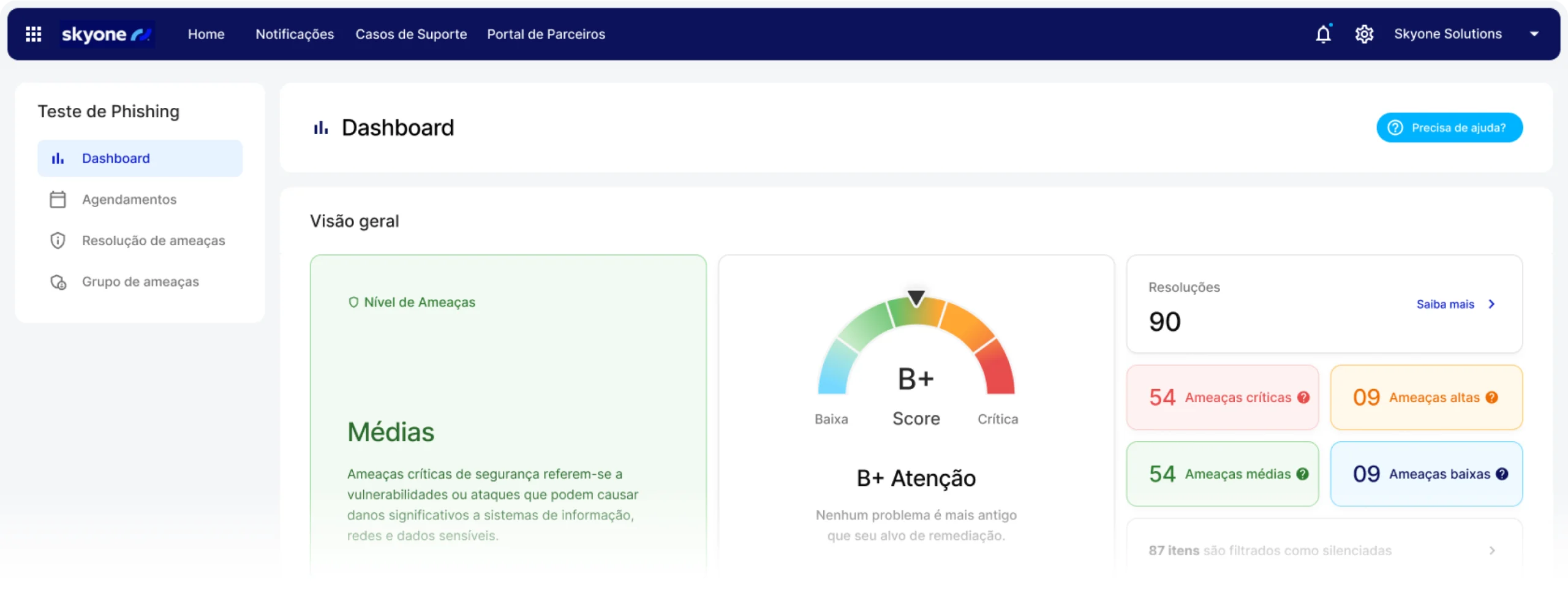

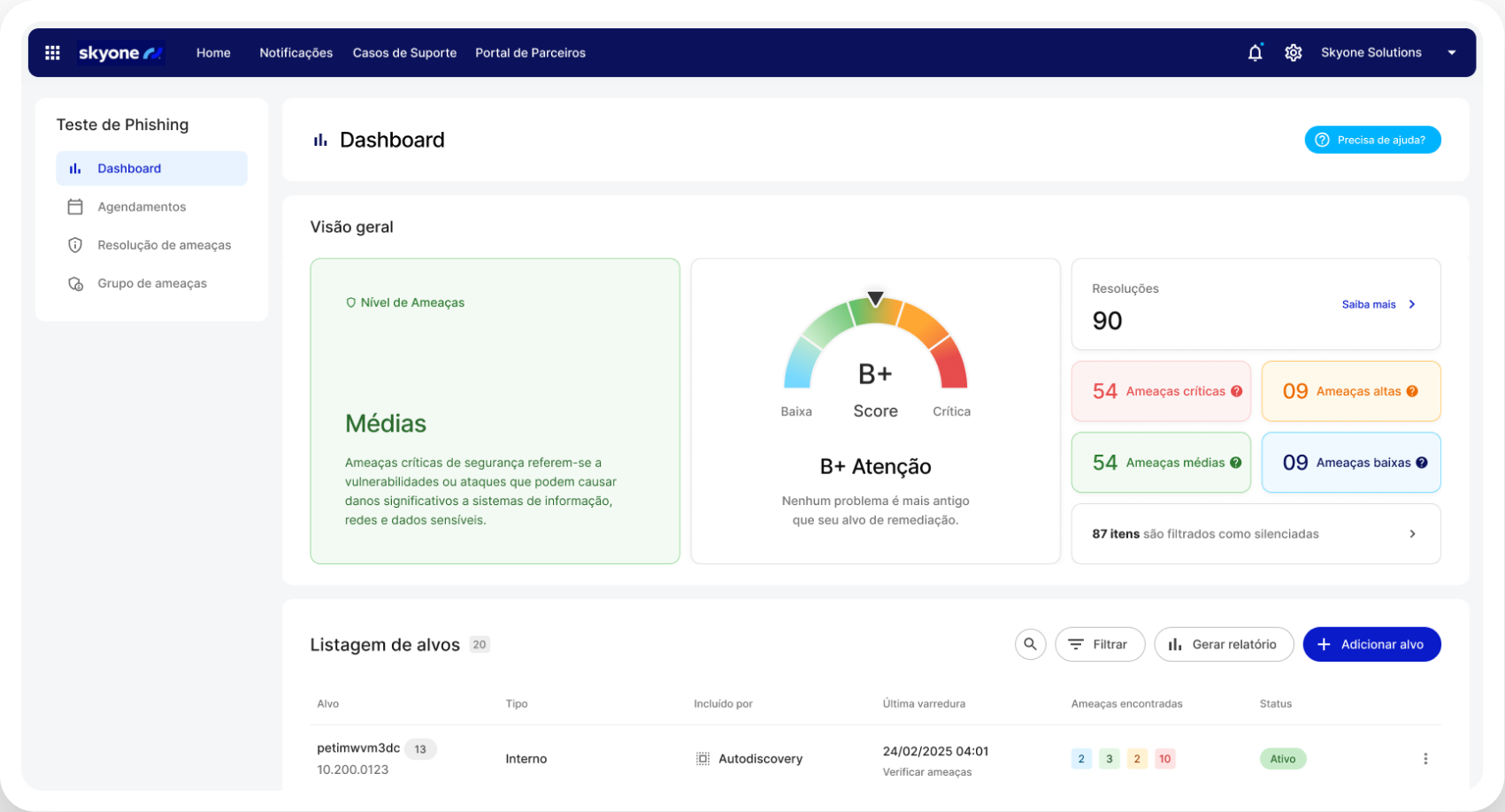

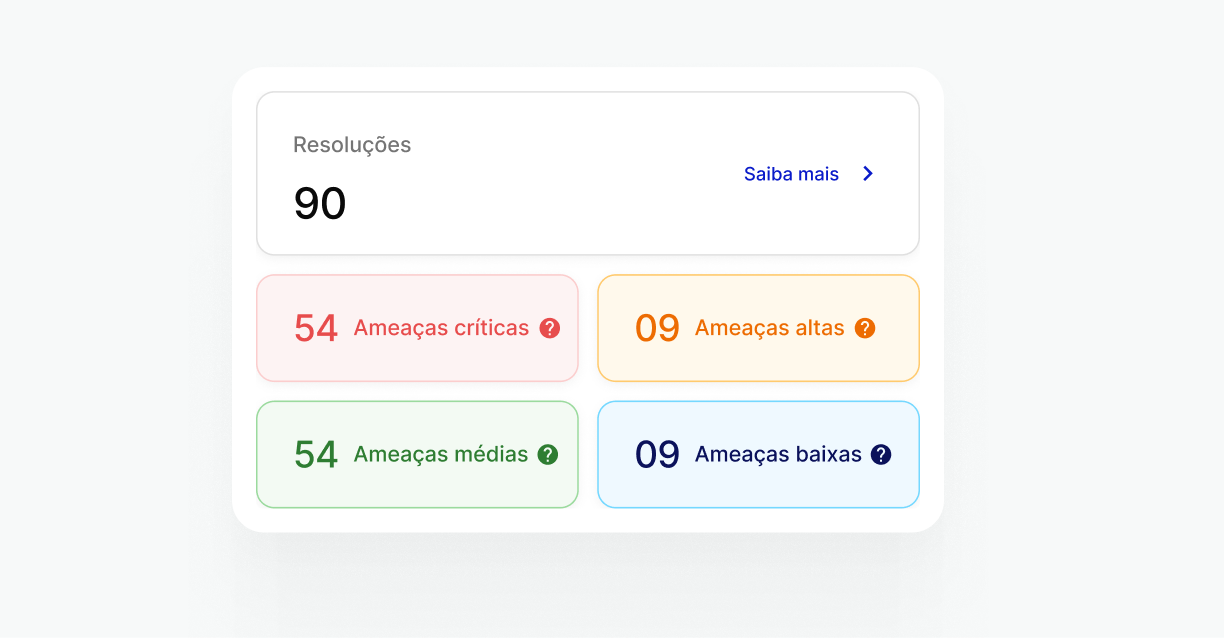

Risikobasierte Priorisierung

Erhalten Sie priorisierte Warnmeldungen und Sicherheitslücken basierend auf einer realen Risikobewertung (Cyber-Score). So kann sich Ihr IT- oder Sicherheitsteam auf die Behebung der kritischsten und am leichtesten ausnutzbaren Schwachstellen konzentrieren und Zeit und Ressourcen optimal nutzen.

Kontinuierliche Validierung und vielfältige Perspektiven

Unsere Erkennungsmodule untersuchen verschiedene Aspekte Ihrer Angriffsfläche, darunter Netzwerksicherheit, Informationsgefährdung, DNS-/E-Mail-Sicherheit und Verschlüsselungskontrollen. Dies ermöglicht eine umfassende und kontinuierliche Betrachtung von Fehlkonfigurationen und Sicherheitslücken.

Risiken durch Bedrohungsanalysen antizipieren

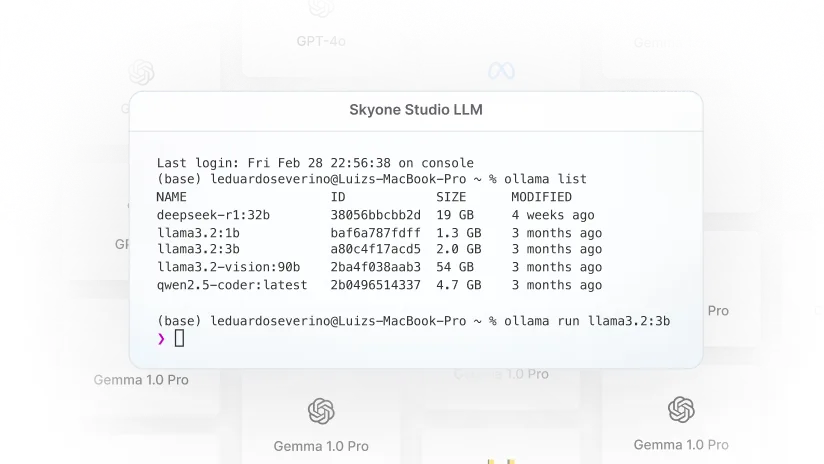

Cyber-Score und Risikobewertung

Es liefert eine klare und aussagekräftige Bewertung des Gefährdungsgrades und des Cyberrisikos Ihres Unternehmens und erleichtert so die Kommunikation des Risikos an das Management.

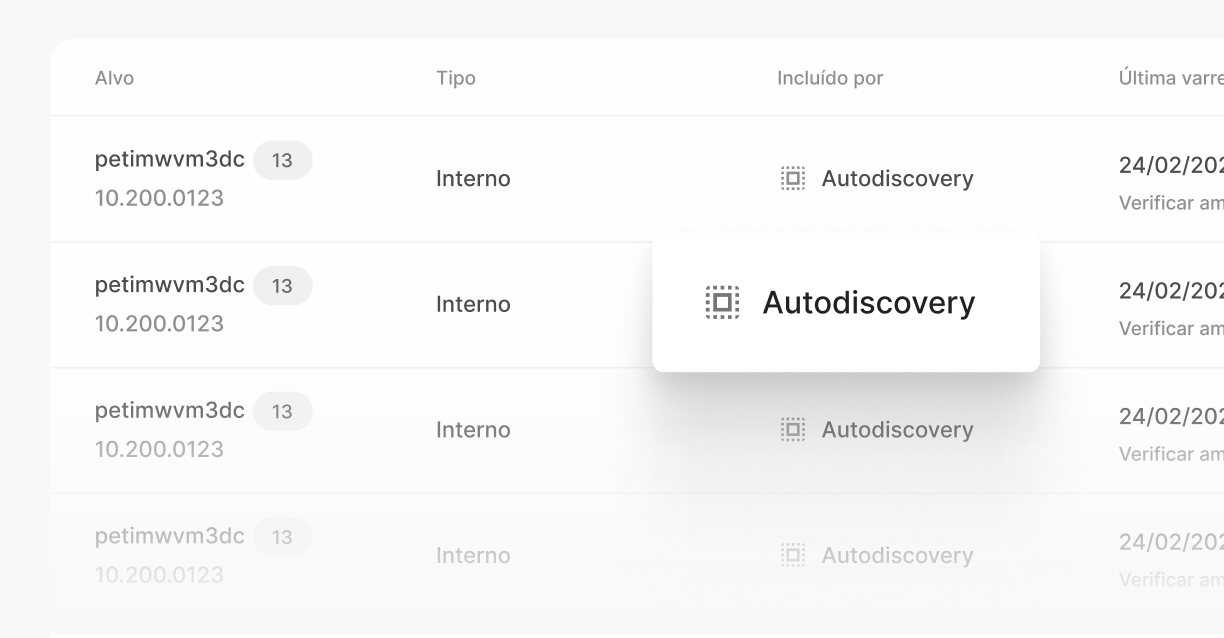

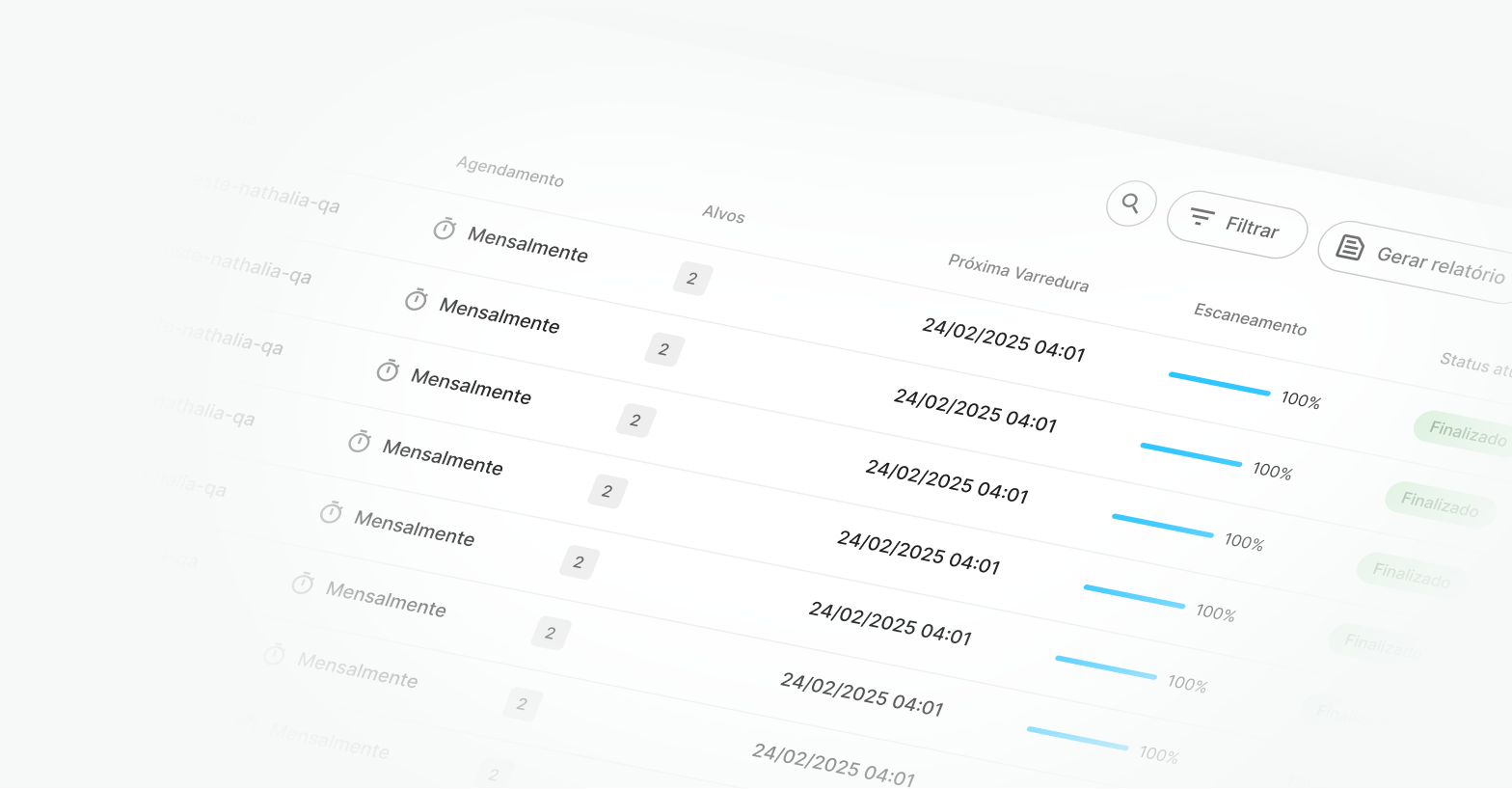

Automatische Anlagenerkennung

Es führt eine automatische URL- und IP-Erkennung durch und stellt so sicher, dass kein exponiertes Asset übersehen wird und die Angriffsfläche vollständig überwacht wird.

Validierung von Konfigurationsfehlern

Aufdecken von Schwachstellen und Fehlkonfigurationen aus verschiedenen Sicherheitsperspektiven, um sicherzustellen, dass die Verteidigungsstrategie korrekt ist und interne Regeln eingehalten werden.

Mehrseitige Detektionsmotoren

Es umfasst Prüfmodule, die Verschlüsselungskontrollen, die Offenlegung sensibler Informationen sowie die DNS- und E-Mail-Sicherheit überprüfen und so eine tiefgehende und detaillierte Analyse ermöglichen.

Hier finden Sie die häufig gestellten Fragen. Sollten Sie weitere Informationen benötigen, kontaktieren Sie uns bitte.